Analysez le domaine.

L’essentiel à retenir : la protection contre le phishing exige une analyse rigoureuse des signaux visuels et des serveurs d’expédition. En combinant le survol des liens avec l’examen technique, vous identifiez les tentatives d’usurpation d’identité. Cette approche méthodique sécurise vos accès, tandis que l’activation de la double authentification (2FA) neutralise les intrusions en cas de compromission.

Craignez-vous d’être la prochaine victime d’une cyberattaque en ouvrant un message suspect alors que savoir vérifier email frauduleux constitue désormais votre meilleure défense ? Nous détaillons ici les procédures rigoureuses pour identifier les tentatives d’hameçonnage en analysant systématiquement la cohérence des expéditeurs, la structure des liens, la validité technique des domaines et la réputation des serveurs. Vous apprendrez à maîtriser le ping SMTP, à examiner les enregistrements MX et à détecter les homoglyphes pour neutraliser les risques de compromission tout en garantissant une sécurité optimale à votre environnement numérique quotidien de manière proactive.

- Définir les caractéristiques du phishing et de l’email frauduleux

- Comment repérer les signaux d’alerte visuels d’un message suspect

- 3 méthodes pour vérifier l’adresse de l’expéditeur et les liens

- Utiliser des outils techniques pour valider la légitimité d’un mail

- Comment réagir immédiatement après l’ouverture d’un mail frauduleux

Définir les caractéristiques du phishing et de l’email frauduleux

Après une introduction posant le décor sur la cybercriminalité, abordons directement les mécanismes de base pour comprendre à quoi nous faisons face.

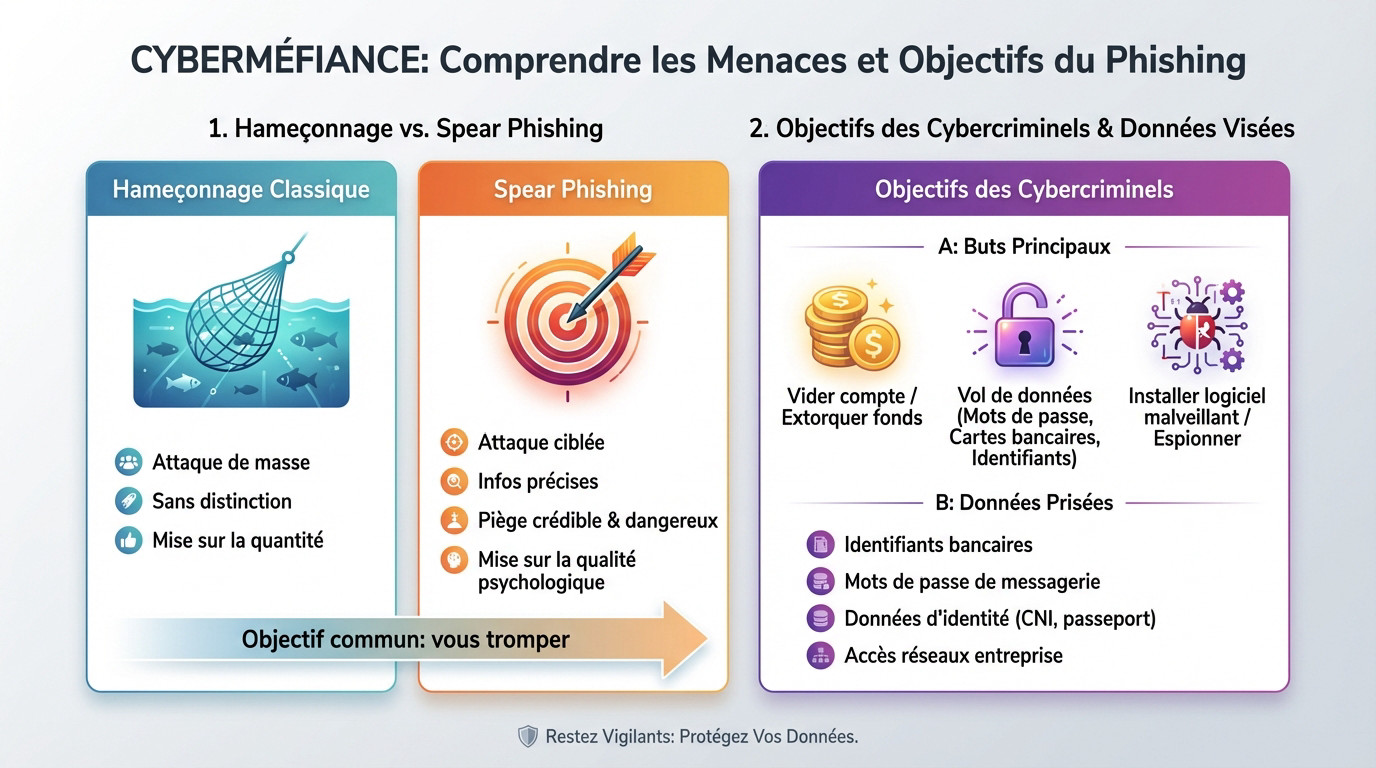

Différencier l’hameçonnage classique du spear phishing

Le phishing de masse fonctionne comme un large filet jeté au hasard. Les pirates envoient des milliers de messages impersonnels. Ils visent un maximum de victimes potentielles sans distinction.

À l’inverse, le spear phishing s’apparente à une attaque chirurgicale. Le cybercriminel exploite des données précises sur votre entreprise. Savoir vérifier email frauduleux devient alors complexe. Cela rend le piège beaucoup plus crédible et dangereux.

La différence majeure réside dans le volume et la précision psychologique. L’un mise sur la quantité brute. L’autre s’appuie sur la manipulation fine pour vous tromper.

Identifier les objectifs des cybercriminels

Les données personnelles constituent la cible prioritaire. Les mots de passe ou identifiants de connexion sont particulièrement recherchés. Ces informations se revendent cher sur les marchés clandestins.

Les finalités financières sont immédiates. L’objectif consiste souvent à vider un compte bancaire ou à extorquer des fonds rapidement.

Sur le plan technique, le pirate cherche parfois à installer un logiciel malveillant. Ce programme permet d’espionner votre machine en toute discrétion.

- Identifiants bancaires

- Mots de passe de messagerie

- Données d’identité (CNI, passeport)

- Accès aux réseaux d’entreprise

Comment repérer les signaux d’alerte visuels d’un message suspect

Une fois les intentions comprises, il faut ouvrir l’œil sur les détails graphiques qui trahissent souvent l’imposteur.

Analyser l’usurpation d’identité des marques connues

Les pirates ciblent souvent Netflix ou Amazon car ces noms inspirent confiance. Ils utilisent ces marques pour baisser votre garde. Cette stratégie facilite l’accès à vos données personnelles.

Examinez attentivement les logos présents dans le message. Une image floue ou déformée indique souvent une fraude. Les couleurs s’écartent parfois de la charte officielle. Regardez bien les bordures des visuels utilisés.

Nous recommandons de vérifier la fiabilité d’un site internet avant de saisir des informations sensibles. Un mail suspect cache souvent un piège.

Pour vous protéger, consultez notre guide pour vérifier la fiabilité d’un site web rapidement. Cette étape évite de lourdes pertes financières. Ne négligez jamais cette vérification élémentaire lors de vos échanges.

Évaluer la cohérence du ton et de l’orthographe

Repérez immédiatement le sentiment d’urgence. Le message menace de fermer votre compte sous 24 heures. Ce stress est une arme pour vous empêcher de réfléchir calmement.

Traquez les fautes de syntaxe flagrantes. Les traducteurs automatiques laissent des traces bizarres dans le texte. Une ponctuation mal placée ou des tournures lourdes doivent vous alerter. C’est un signal classique d’arnaque.

Observez les formules de politesse employées. Elles sont souvent trop génériques ou au contraire étrangement familières pour un service officiel.

La qualité rédactionnelle reste un gage de professionnalisme. Une grande entreprise ne laisse pas passer de grosses coquilles dans ses communications. Un texte soigné réduit le risque de vérifier email frauduleux trop tardivement.

3 méthodes pour vérifier l’adresse de l’expéditeur et les liens

L’aspect visuel ne suffit pas, il faut maintenant passer à une inspection plus technique mais accessible à tous.

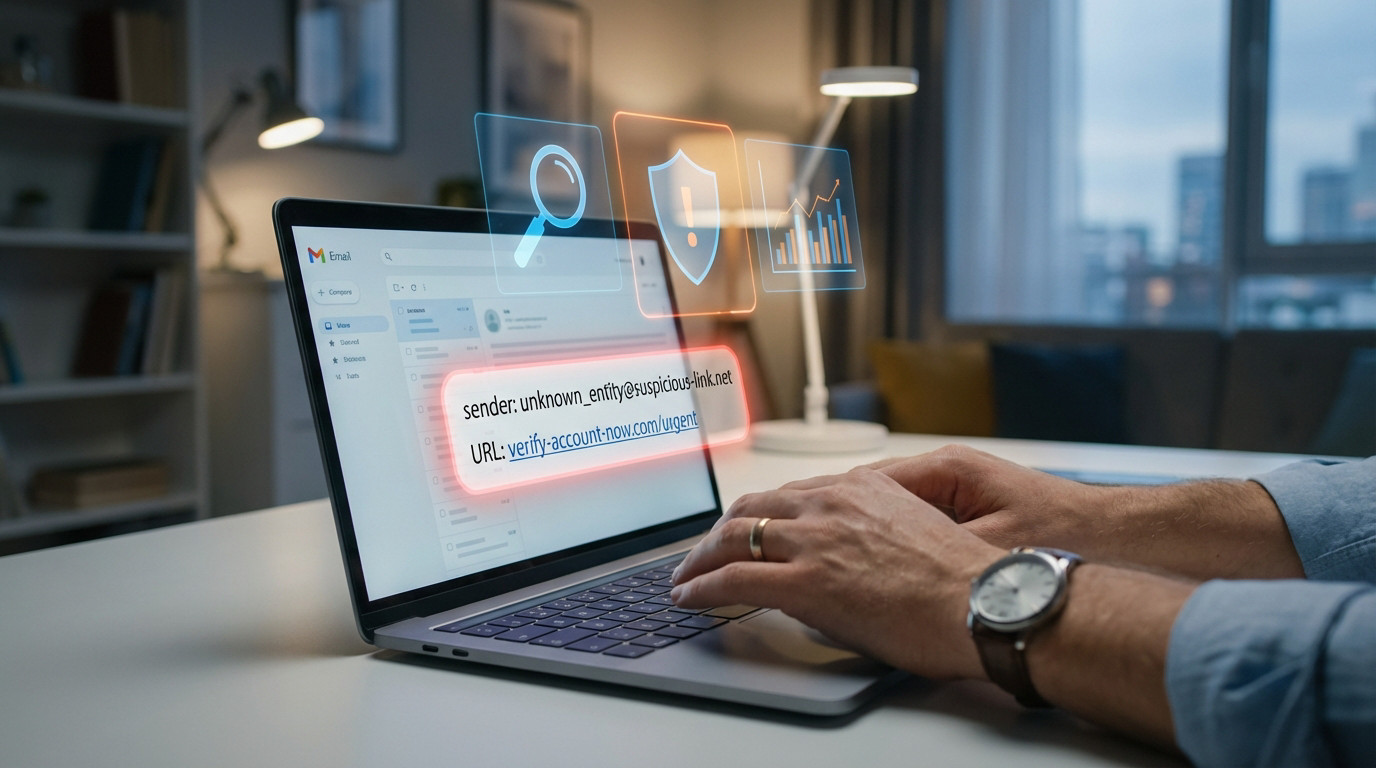

Pratiquer le survol des liens et l’examen du domaine

Utilisez la technique simple du survol. Posez votre souris sur le bouton suspect sans cliquer. L’adresse réelle s’affiche en bas de votre fenêtre de navigation.

Comparez ensuite le domaine avec l’URL officielle. Si le lien pointe vers secu-netflix.com au lieu de netflix.com, fuyez immédiatement. Les pirates ajoutent souvent des mots-clés pour tromper votre vigilance habituelle. Soyez donc très attentifs aux détails.

Nous rappelons que vérifier une adresse mail constitue la base indispensable de toute sécurité numérique sérieuse aujourd’hui.

Cette étape permet d’éviter des pièges grossiers mais efficaces pour tous. Pour approfondir votre maîtrise, consultez notre guide complet pour vérifier une adresse mail. La vigilance reste votre meilleure protection.

Contrôler la syntaxe de l’adresse d’expédition

Inspectez minutieusement l’adresse de l’expéditeur pour vérifier un email frauduleux. Ne vous fiez jamais au nom affiché en gras. Regardez l’adresse entre les chevrons pour confronter la réalité.

Apprenez à débusquer les homoglyphes. Un o peut être remplacé par un 0. Un l minuscule ressemble parfois à un I majuscule. Ces ruses sont très fréquentes et d’une efficacité redoutable contre les utilisateurs pressés.

Vérifiez systématiquement la cohérence globale. Pourquoi un service public français vous écrirait-il depuis une adresse générique Gmail ou Outlook ?

Voici un récapitulatif des anomalies fréquentes à surveiller de près pour votre sécurité. Ce tableau vous aide à identifier les tentatives de fraude les plus courantes. Utilisez-le systématiquement lors de vos vérifications quotidiennes.

| Type d’erreur | Exemple frauduleux | Format légitime |

|---|---|---|

| Homoglyphe | micrоsoft.com | microsoft.com |

| Extension suspecte | impots-gouv.net | impots.gouv.fr |

| Domaine incohérent | service-public@gmail.com | @defense.gouv.fr |

Utiliser des outils techniques pour valider la légitimité d’un mail

Si le doute persiste après vos vérifications manuelles, des outils gratuits peuvent confirmer vos soupçons en quelques secondes. Il devient alors possible de vérifier un email frauduleux avec une précision technique renforcée.

Vérifier les enregistrements MX et le ping SMTP

Comprendre les enregistrements MX est fondamental. Ils indiquent quel serveur gère les mails d’un domaine. Si ces données sont absentes, le domaine ne peut pas envoyer de messages légitimes vers l’extérieur.

Utiliser le ping SMTP permet d’aller plus loin. Cet outil interroge le serveur pour savoir si l’adresse existe vraiment. C’est une vérification technique puissante qui se fait sans envoyer de mail réel.

Ces tests sont indispensables pour vérifier une information en ligne de manière fiable. Ils permettent d’écarter les doutes techniques qui subsistent après une première lecture.

Pour approfondir vos recherches, nous vous suggérons de consulter notre ressource pour vérifier une information en ligne. Cette compétence devient nécessaire pour sécuriser vos échanges professionnels.

Interpréter les statuts de validité technique

Définir le statut Valide est la première étape. Cela signifie que l’adresse est active et peut recevoir du courrier. C’est un indicateur positif mais cela ne garantit pas l’honnêteté de l’expéditeur.

Le statut Risqué ou Catch-All demande une vigilance particulière. Le serveur accepte tout par défaut. Cela cache souvent des pratiques d’envoi de masse ou des configurations mal sécurisées. Soyez donc prudent.

Préciser le statut Invalide permet de trancher immédiatement. L’adresse n’existe simplement pas dans la base du serveur. C’est une preuve flagrante d’une tentative de fraude grossière ou d’une erreur majeure.

Voici les statuts techniques détaillés pour vos analyses :

- Valide (existant)

- Invalide (inexistant)

- Risqué (incertain)

- Inconnu (serveur injoignable)

Comment réagir immédiatement après l’ouverture d’un mail frauduleux

Malgré toutes les précautions, l’erreur est humaine. Voici la marche à suivre si vous avez cliqué trop vite.

Signaler la fraude aux autorités compétentes

Utilisez sans attendre la plateforme Pharos. Ce portail gouvernemental centralise le signalement des contenus illicites. Votre démarche citoyenne permet de neutraliser ces menaces et de protéger efficacement les autres internautes.

Isolez immédiatement le message douteux. Évitez de le transférer pour ne pas propager le risque. Effectuez une capture d’écran des en-têtes techniques. Enfin, videz votre corbeille pour supprimer définitivement toute trace de ce fichier malveillant.

Contactez votre établissement bancaire si vous suspectez une fuite de coordonnées. Anticiper une transaction frauduleuse reste la priorité absolue. Dans ce contexte critique, votre réactivité constitue votre meilleure protection.

Voici les interlocuteurs à solliciter pour une réaction structurée :

- Plateforme Pharos : pour le signalement officiel.

- Signal-Spam : pour bloquer les serveurs émetteurs.

- Votre conseiller bancaire : pour sécuriser vos fonds.

- Le service informatique de votre entreprise : pour protéger le réseau interne.

Sécuriser ses accès via l’authentification SPF et DKIM

Maîtriser les protocoles SPF et DKIM aide à vérifier un email frauduleux avec précision. Ces mécanismes techniques valident l’identité de l’expéditeur. Ils fonctionnent comme un sceau d’authenticité numérique.

Activez systématiquement la double authentification (2FA). Ce dispositif représente la muraille la plus robuste. Même en cas de vol de votre mot de passe, l’intrus restera bloqué sans le code mobile. Déployez cette sécurité sur chaque compte.

Renouvelez vos identifiants de connexion régulièrement. Adoptez un gestionnaire de mots de passe pour générer des clés robustes. Ne réutilisez jamais une combinaison identique sur plusieurs sites ou services web.

La vigilance doit rester permanente. Si les technologies de protection progressent, votre discernement demeure le bouclier ultime. Informez-vous sur les nouvelles tactiques de phishing pour ne plus vous laisser piéger par les cybercriminels de plus en plus inventifs.

La protection contre le phishing repose sur une vigilance constante et l’usage d’outils techniques adaptés. Nous vous recommandons d’analyser systématiquement les adresses d’expédition et de vérifier la légitimité des liens. En adoptant ces réflexes de sécurité, vous réduisez durablement les risques de compromission de données et préservez l’intégrité de vos accès numériques.

FAQ

Comprendre la différence : phishing classique ou spear phishing ?

Le phishing de masse […] spear phishing est une attaque chirurgicale et hautement personnalisée, s’appuyant sur des recherches préalables pour tromper une victime ou une entreprise spécifique.

Identifier les objectifs : que cherchent les cybercriminels ?

Les auteurs d’emails frauduleux visent principalement le gain financier direct, le vol de données personnelles (identifiants, mots de passe) ou l’installation de logiciels malveillants. Ces informations sont ensuite utilisées pour vider des comptes bancaires, commettre des usurpations d’identité ou être revendues sur le marché noir.

Déceler les anomalies : quels sont les signaux d’alerte visuels ?

Nous vous recommandons d’observer la qualité des logos, souvent flous, et la cohérence de l’orthographe. Un sentiment d’urgence injustifié, des menaces de fermeture de compte ou des formules de politesse inadaptées constituent des signaux d’alerte majeurs trahissant une tentative d’escroquerie.

Vérifier un lien : comment utiliser la technique du survol ?

La technique du survol consiste à placer le curseur de votre souris sur un bouton ou un lien sans cliquer. L’adresse de destination réelle s’affiche alors en bas de votre navigateur, vous permettant de vérifier si le nom de domaine correspond exactement au site officiel de l’entité concernée.

Utiliser des outils : comment valider techniquement une adresse email ?

Pour une vérification approfondie, nous préconisons l’analyse des enregistrements MX et l’utilisation du ping SMTP. Ces méthodes permettent de confirmer l’existence réelle d’un serveur de messagerie et la validité d’une adresse sans envoyer de message, garantissant ainsi une discrétion totale lors de vos tests.

Réagir face au risque : quelle conduite adopter après un clic suspect ?

Si vous avez ouvert un message frauduleux, vous devez changer vos mots de passe immédiatement et activer l’authentification à deux facteurs (2FA). En cas de transmission de coordonnées bancaires, contactez sans délai votre conseiller financier pour bloquer toute transaction suspecte.

Signaler la fraude : quelles sont les autorités compétentes en France ?

Il est impératif de signaler les tentatives d’escroquerie sur la plateforme officielle Pharos (internet-signalement.gouv.fr) ou via le service Signal Spam. Ces démarches permettent aux autorités de neutraliser les sites malveillants et de protéger efficacement l’ensemble de la communauté des internautes.