L’essentiel à retenir : Salesforce Authenticator verrouille les accès professionnels via une authentification multifacteur stricte. L’application convertit le smartphone en jeton de sécurité numérique, validant les connexions par simple notification push ou biométrie. Cette méthode, couplée au mode hors ligne, assure une conformité totale et une protection continue des données sensibles.

Un échec d’identification lors de l’accès aux données critiques paralyse immédiatement les flux de travail de l’entreprise. La mise en place de la vérification Salesforce Authenticator apporte une réponse technique standardisée pour sécuriser les connexions via l’authentification multifacteur. Ce guide méthodologique détaille la configuration mobile, les procédures de validation biométrique et le dépannage des erreurs pour garantir une continuité de service optimale.

- Comprendre l’utilité de la vérification Salesforce Authenticator

- Configurer et lier l’application mobile au compte utilisateur

- Valider les demandes d’identité selon le contexte de connexion

- Résoudre les erreurs de vérification et les problèmes d’accès

Comprendre l’utilité de la vérification Salesforce Authenticator

Après avoir posé les bases de la sécurité des données, voyons pourquoi cet outil change concrètement la donne pour votre quotidien professionnel.

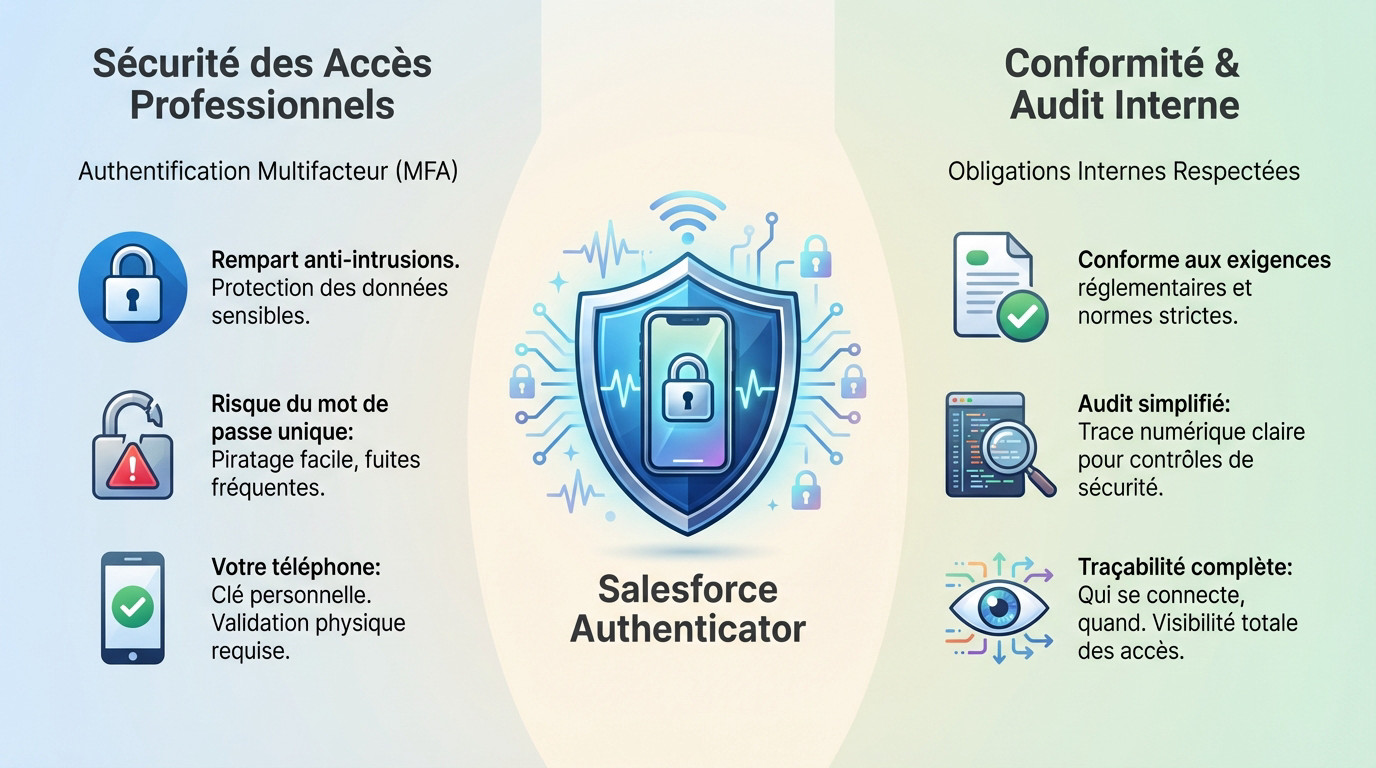

Sécuriser les accès professionnels via l’authentification multifacteur

L’authentification multifacteur (MFA) exige deux preuves d’identité distinctes pour valider une connexion technique. Ce mécanisme bloque efficacement les tentatives d’intrusion basiques, comme le phishing ciblé. C’est un rempart technique absolument nécessaire aujourd’hui.

Se fier à un mot de passe unique expose l’entreprise à des risques critiques. Un code simple se pirate ou se devine trop facilement par des tiers. Les fuites de données massives sont fréquentes. Multiplier les facteurs de contrôle réduit drastiquement les risques de vol de session.

L’application transforme votre téléphone mobile en clé physique personnelle de validation immédiate. Personne ne peut pénétrer le système sans votre accord direct.

Garantir la conformité aux protocoles de sécurité internes

Les entreprises imposent désormais des normes strictes pour le contrôle d’accès aux systèmes sensibles. Salesforce Authenticator répond parfaitement à ces obligations de conformité logicielle incontournables. L’outil s’aligne sur les exigences contractuelles actuelles.

Chaque connexion validée laisse une trace numérique claire et inaltérable dans les registres. Cela facilite considérablement le travail des experts lors des contrôles de sécurité annuels. L’auditabilité des accès est ainsi techniquement garantie.

Savoir exactement qui se connecte et quand est une donnée vitale pour l’organisation. L’outil offre une visibilité totale sur les flux d’accès aux ressources critiques. Pensez aussi à vérifier ses droits pour compléter l’analyse.

Configurer et lier l’application mobile au compte utilisateur

Maintenant que l’enjeu est clair, passons à la pratique avec l’installation de votre nouveau garde du corps numérique.

Installer l’outil sur un périphérique Android ou iOS

Allez sur l’App Store ou Google Play pour trouver l’application officielle. Vérifiez que l’éditeur est bien « Salesforce.com, inc. » avant de télécharger. Cela évite d’installer une copie douteuse qui compromettrait vos données.

Contrôlez la compatibilité de votre smartphone avant de commencer. L’OS doit être impérativement à jour pour fonctionner correctement. Une version trop ancienne bloquera inévitablement le processus de sécurisation de votre compte utilisateur.

Vous devez paramétrer les autorisations pour accepter les notifications push. C’est une étape technique indispensable pour recevoir les alertes de connexion. Sans cette validation, vous ne pourrez pas valider vos accès rapidement.

Associer le compte par code à deux mots ou QR code

Saisissez la phrase secrète générée par l’interface Salesforce. Ce code unique de deux mots lie votre identité numérique à l’appareil mobile. Tapez-le soigneusement dans le champ dédié de l’application. La connexion s’établit alors quasi instantanément entre les deux systèmes.

Utilisez la caméra du téléphone pour scanner le QR code affiché. C’est la méthode la plus rapide pour effectuer la liaison. Cadrez bien le symbole sur votre écran d’ordinateur pour valider.

Confirmez la liaison finale dès que le message de succès apparaît. Votre identité numérique est désormais soudée à votre téléphone portable. Cette étape garantit la sécurité pour toutes vos futures connexions.

| Méthode de liaison | Avantage principal | Rapidité | Recommandation |

|---|---|---|---|

| Code à deux mots | Saisie manuelle fiable | Moyenne | Si caméra HS |

| QR Code | Automatisme total | Élevée | Choix prioritaire |

Valider les demandes d’identité selon le contexte de connexion

Une fois le compte lié, la gestion des alertes devient une priorité quotidienne. Il convient de maîtriser les réactions appropriées face aux différentes sollicitations qui surgissent sur l’écran du mobile.

Approuver les accès par notification push ou biométrie

Une notification apparaît sur le mobile dès qu’une tentative d’entrée est détectée. La réponse à la sollicitation se fait directement sur l’écran verrouillé. Un simple geste suffit pour autoriser ou bloquer l’accès au compte.

L’utilisation de la biométrie renforce le niveau global de sécurité. Les technologies Touch ID ou Face ID valident que le propriétaire est l’auteur de la demande. Cela garantit une preuve de présence physique indispensable.

Le journal d’historique des connexions doit être surveillé. Vérifier régulièrement les activités suspectes est une habitude saine pour maintenir la protection.

Utiliser les codes de vérification en mode hors ligne

L’accès aux codes TOTP fonctionne parfaitement sans réseau. L’application génère des chiffres valides même en mode avion. C’est une solution technique idéale pour les zones blanches ou les déplacements à l’étranger.

La saisie manuelle du code sur l’ordinateur est parfois requise. Il faut recopier les six chiffres affichés sur l’écran du mobile. La validation permet d’entrer sur la session Salesforce sans attendre.

Il faut différencier le push du code unique. Le push est automatique, tandis que le code est un secours manuel utile.

Automatiser la validation grâce aux emplacements approuvés

Activer la localisation permet de définir des zones de confiance. Un bureau peut ainsi devenir un lieu sûr approuvé. L’application valide alors les accès sans intervention manuelle de la part de l’utilisateur.

La définition d’un périmètre géographique précis est possible dans les paramètres. On choisit le domicile ou le siège social de l’entreprise. Cela fluidifie grandement le flux de travail quotidien des équipes.

La gestion de l’impact sur la batterie reste importante. La géolocalisation consomme de l’énergie. Une vigilance sur l’autonomie de l’appareil s’impose.

Résoudre les erreurs de vérification et les problèmes d’accès

Parfois, la technologie fait des siennes, alors voici comment reprendre la main quand rien ne s’affiche.

Traiter les interruptions de service et les erreurs CSS

L’identification des messages d’erreur au chargement constitue la première étape du diagnostic. L’interface graphique affiche parfois des mentions comme « CSS Error ». Ne paniquez surtout pas devant un écran blanc ou un texte étrange.

Utilisez simplement le bouton d’actualisation présent sur le navigateur ou l’application. Relancer la fenêtre modale règle souvent le souci d’affichage instantanément. C’est un réflexe simple qui évite de perdre trop de temps inutilement.

Si rien ne marche, contactez l’administrateur pour obtenir un code temporaire. Demandez de l’aide interne sans attendre. Un expert pourra débloquer votre situation en quelques secondes via la console de gestion.

- Vérifier la connexion internet

- Redémarrer l’application

- Vérifier l’heure du téléphone (doit être automatique)

- Vider le cache de l’app

Restaurer l’accès suite à un changement de matériel

Il faut suivre la procédure de sauvegarde du compte avec une grande rigueur. Anticipez le changement de téléphone. Une sauvegarde cloud permet de récupérer vos accès sans friction majeure ultérieurement.

Pensez à désactiver l’ancien appareil rapidement dans les options. Allez dans vos paramètres de sécurité Salesforce. Supprimez l’ancien terminal pour éviter tout risque de faille de sécurité sur vos données.

Réinstallez la configuration sur le nouveau mobile. Suivez à nouveau les étapes de liaison initiale. Cette vigilance protège vos accès, tout comme l’on doit vérifier la fiabilité d’un site avant connexion.

L’activation de la double authentification constitue un rempart indispensable pour la protection des données sensibles. Configurer la vérification salesforce authenticator via notification push ou biométrie assure une conformité immédiate aux exigences de sécurité actuelles. L’automatisation rigoureuse de ces contrôles garantit durablement l’intégrité des accès professionnels.

FAQ

Pourquoi l’authentification multifacteur est-elle nécessaire pour la sécurité ?

L’authentification multifacteur (MFA) renforce la protection des données en exigeant deux preuves d’identité distinctes. Le mot de passe unique présente des risques élevés de piratage ou de vol. L’application transforme le téléphone en clé physique, rendant l’accès impossible sans la validation directe sur le terminal de l’utilisateur.

Comment associer l’application mobile au compte Salesforce ?

La liaison nécessite le téléchargement de l’application officielle sur un appareil compatible. Deux méthodes permettent le couplage : le scan d’un QR code affiché sur l’écran de connexion ou la saisie manuelle d’une phrase secrète de deux mots générée par le système. Un message de succès confirme l’association définitive du compte.

Quelles sont les méthodes de validation d’une demande de connexion ?

La méthode principale repose sur la notification push reçue sur l’appareil mobile. L’approbation ou le refus s’effectue d’un simple geste. L’activation de la biométrie, telle que la reconnaissance faciale ou l’empreinte digitale, sécurise davantage le processus en confirmant l’identité physique de l’utilisateur avant validation.

Est-il possible de vérifier son identité sans connexion internet ?

L’application fonctionne en mode hors ligne grâce aux codes TOTP (Time-based One-Time Password). Elle génère des séries de six chiffres renouvelées toutes les 30 à 60 secondes, même en mode avion. La saisie manuelle de ce code sur l’interface de connexion permet d’accéder au compte sans réseau.

Comment fonctionne la validation automatique par géolocalisation ?

L’utilisateur peut définir des emplacements de confiance, comme le bureau ou le domicile, via les services de localisation du mobile. Une fois le périmètre configuré, l’application approuve automatiquement les demandes d’accès émanant de ces zones sécurisées. Cela supprime la nécessité d’une validation manuelle répétitive.

Que faire en cas d’erreur technique ou de problème d’affichage ?

Les erreurs de chargement ou d’affichage (type CSS Error) se résolvent souvent par l’actualisation de la page du navigateur. La vérification de la connexion internet et le redémarrage de l’application sont également recommandés. En cas de blocage persistant, la demande d’un code temporaire auprès de l’administrateur reste la solution de secours.

Comment gérer l’accès lors d’un changement de téléphone ?

Le transfert d’accès requiert une sauvegarde préalable du compte sur le cloud depuis l’ancien appareil. Il est impératif de supprimer l’ancien terminal des paramètres de sécurité pour éviter toute faille. La restauration de la sauvegarde sur le nouveau mobile permet de récupérer la configuration et les droits d’accès.